In nahezu allen der für eine Varonis-Studie befragten Unternehmen stieg in den letzten zwei Jahren der Einsatz von SaaS-Tools, bei 60 Prozent der Unternehmen sogar signifikant. Hierdurch wird jedoch die Identifizierung sensitiver Daten und dadurch auch ihr Schutz wesentlich erschwert. Hinzu kommt laut Untersuchung eine mangelnde Transparenz bei den Zugriffsrechten: So sehen 53 Prozent einen Zusammenhang zwischen der zunehmenden Nutzung von Cloud-Diensten und mangelnden Einblicken in übermäßige Zugriffsrechte. 40 Prozent der Befragten haben keinen Überblick, ob die Beschäftigten nur Zugriff auf Daten haben, die sie auch tatsächlich für ihre Arbeit benötigen. Entsprechend gering ist unter den Befragten das Vertrauen in die derzeit umgesetzten Sicherheitsansätze: Etwa die Hälfte sieht sich in der Lage zu erkennen, ob einem User Superadministrator-Zugriff gewährt wurde. 45 Prozent gehen davon aus, dass sie nicht erkennen können, dass in Folge eines Ransomware-Angriffs eine Massenverschlüsselung von Dateien beginnt.

Interaktion überwachen

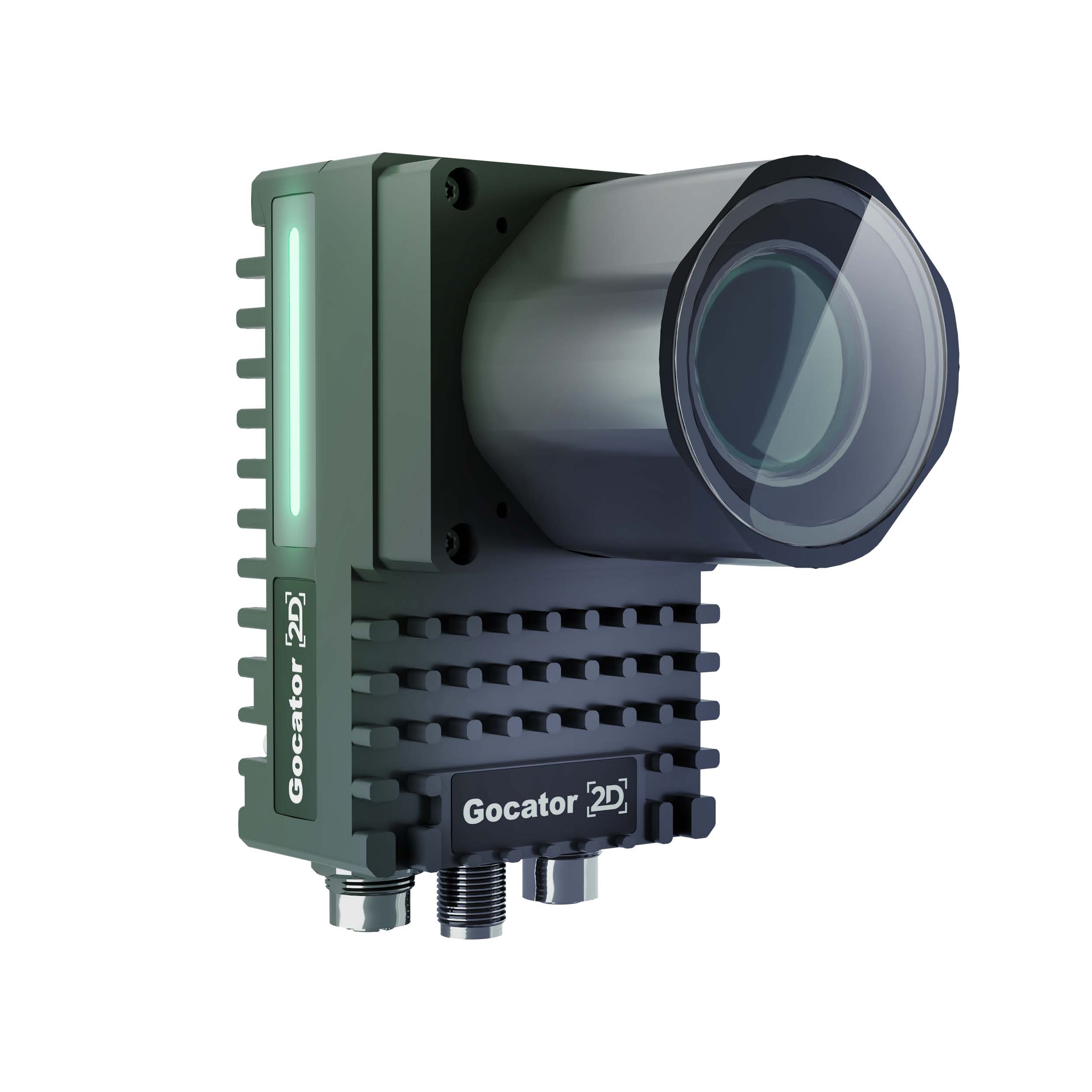

„Da sich die digitale Transformation beschleunigt und immer mehr Daten in SaaS-Anwendungen übertragen werden, benötigen Sicherheitsteams Technologien, die überwachen, wie User mit Daten interagieren und nicht nur, wie sie darauf zugreifen“, erklärt Michael Scheffler, Country Manager DACH von Varonis Systems. „Sicherheitsverantwortliche müssen schnell identifizieren können, wenn ein Mitarbeitender sich auffällig verhält. Und dies kann nur hinreichend geschehen, wenn dabei sowohl On-Premises- als auch SaaS-Lösungen einbezogen und miteinander in Beziehung gesetzt werden.“ In der industriellen Bildverarbeitung stellen PC-basierte Systeme oft eine technische Hürde dar. Die Trennung von Bildaufnahme und Datenverarbeitung führt häufig zu Latenzen, erhöhtem Platzbedarf und einem komplexen Wartungsaufwand. Besonders in schnellen Produktionslinien erschwert die Synchronisation zwischen Sensor und externem Rechner eine stabile Prozesskontrolle. ‣ weiterlesen

Präzise 2D-Inspektion mit nativer Edge-Intelligenz

Unterschiedliche Ansätze

Unternehmen beschreiten in Bezug auf die Datensicherheit jedoch zwei unterschiedliche Ansätze: 54 Prozent setzen auf eine integrierte Datensicherheitsstrategie, die On-Premises- und Cloud-Daten einbezieht, knapp ein Viertel (24 Prozent) auf getrennte Ansätze. 10 Prozent verfügen laut Befragung über eine Strategie für die lokal gespeicherten Daten, aber nicht für die Cloud. „Einem Angreifer ist es letztlich egal, wo die wertvollen Daten gespeichert sind. Deshalb müssen sämtliche sensitiven Daten eines Unternehmens wirksam geschützt werden, ganz gleich, ob diese sich auf einem Unternehmensserver oder in der Cloud befinden“, so Scheffler. „Sich beim Schutz der Cloud-Daten auf den Provider zu verlassen, ist dabei mehr als fahrlässig. Diese schützen zwar sehr effektiv die Datenzentren und Infrastruktur, für die Sicherheit der Daten sind allerdings ausschließlich die Kunden bzw. User verantwortlich.“

mst/Varonis Systems