Cybersicherheit

Risiken im Homeoffice minimieren

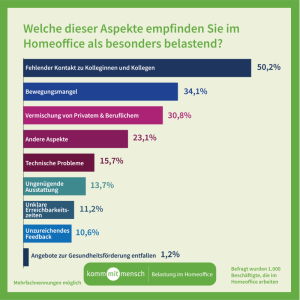

Viele arbeiten derzeit von zuhause aus – vom Sachbearbeiter bis zum Geschäftsführer. Das bringt in vielen Fällen neue IT-Sicherheitsrisiken mit sich. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat bereits Alarm geschlagen.

(©Andrey-Popov/AdobeStock.com)

Viele Unternehmen haben von jetzt auf gleich auf Homeoffice umgestellt. Videokonferenzen, Cloud-Anwendungen und mobile Endgeräte bieten zwar eine Erleichterung für die dezentrale Zusammenarbeit, doch für Cyberkriminelle eröffnen sich durch diese Infrastrukturen auch neue Angriffspunkte. Hinzu kommen veraltete Computer, ungesicherte Router und schlecht geschützte WLAN-Verbindungen. Wie Unternehmen die Heimarbeitsplätze ihrer Mitarbeiter trotzdem vor Hackerangriffen schützen können zeigen die folgenden Regeln.

- Alle Mitarbeiter, die an das Unternehmensnetzwerk angebunden sind, sollten schriftlich verbindliche und eindeutige Regelungen für den Schutz der IT und der Daten im Unternehmen erhalten.

- Endgeräte vor Angriffen aus dem Internet schützen. Der Informationsbedarf in der Corona-Krise wird von Hackern ausgenutzt. Über gefälschte Webseiten, Emails oder Grafiken wird Malware auf Rechner geschleust. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) warnt Bürger und Unternehmen vor der Zunahme solcher Angriffe. Schutz vor Angriffen aus dem Internet bietet ein virtueller Browser, den das BSI entwickeln ließ.

- Daten auf den Endgeräten schützen. Vor allem Organisationen mit hohen Sicherheitsanforderungen sollten die Endgeräte ihrer Mitarbeiter mit einer Festplattenverschlüsselung ausstatten. Nur berechtigte Nutzer können dann per Multi-Faktor-Authentifizierung ihre Daten und das Betriebssystem nutzen. Geht das Gerät verloren oder wird es gestohlen, können Dritte nicht auf die Daten zuzugreifen.

- Grundlegende Sicherheitsmaßnahmen. Der Arbeitsplatz in den eigenen vier Wänden sollte physisch gesichert werden, indem Türen verschlossen und Bildschirme gesperrt werden. Empfehlenswert ist zudem, die Webcam am Rechner oder Laptop abzudecken, wenn diese nicht benötigt wird, sowie bei Nichtgebrauch das Mikrofon auszuschalten. .

- Heimische WLAN-Verbindung absichern. Das Standard-Administrator-Passwort sollte durch ein neues, starkes Passwort ersetzt und die WPA2-Verschlüsselung aktiviert wird.

- Betriebssysteme, Webanwendungen und Apps aktualisieren. Die IT-Technologien eines Unternehmens müssen auf dem aktuellsten Stand sein – das ist ein wesentlicher Schutz vor Hackern. Alle Mitarbeiter sollten daher regelmäßig Updates ausführen und mit der neuesten Systemversion arbeiten.

- Vorsicht vor Betrügern. Angreifer tricksen und täuschen, um an sensible Daten oder Zugangsinformationen zu gelangen. Dabei gilt neben Phishing aber auch Vorsicht bei Anrufen, SMS, Social-Media-Inhalten und gefälschten Messenger-Nachrichten. Dieses sogenannte Social Engineering stellt ein großes Risiko im Homeoffice dar.

- Unternehmen sollten sichere Kommunikationskanäle nutzen, um die Tablets, Smartphones oder PCs der Mitarbeiter im Homeoffice an das Unternehmensnetzwerk anzubinden. Empfehlenswert sind Virtual Private Networks (VPN). Sie bauen über einen ‘gesicherten Tunnel‘ Verbindungen zwischen dem Endgerät und dem Unternehmensnetz auf.

- Starke Passwörter nutzen. Je komplexer und eindeutiger Passwörter sind, desto schwerer sind sie zu knacken. Eine Multi-Faktor-Authentifizierung beispielsweise unter Einsatz von PIN, Fingerabdruck oder Passwort bietet ergänzend Schutz vor dem Zugriff unbefugter Dritter.

- Daten in der Cloud schützen. Für dezentrales Arbeiten sind Cloud-Anwendungen und Collaboration-Dienste ideal. Doch die Schutzmechanismen des jeweiligen Anbieters entsprechen oft nicht den Sicherheitsanforderungen vieler Unternehmen. Es drohen Datenspionage und Compliance-Verletzungen. Die Lösung ist ein datenzentrischer Schutz: Dabei werden Platzhalter in die Cloud eingestellt, die nur Metadaten enthalten, die für Kollaboration und Workflows notwendig sind. Die schützenswerten Nutzdaten werden fragmentiert im Unternehmensnetzwerk oder an einem anderen Ort abgelegt.

Das könnte Sie auch interessieren

Werkzeugbahnen für Zerspanprozesse in CAM-Systemen zu planen erfordert Expertenwissen. Viele Parameter müssen bestimmt und geprüft werden, um die Bahnplanung Schritt für Schritt zu optimieren. Im Projekt CAMStylus arbeiten die Beteiligten daran, diese Aufgabe zu vereinfachen - per KI-gestützter Virtual-Reality-Umgebung.‣ weiterlesen

Der weltweite Wettbewerb mit chinesischen Unternehmen wird härter, da die Produkte aus Fernost besser werden und fast immer günstiger sind. Aber Chinas Industrie profitiert auch von Subventionen auf breiter Front. Eine vom VDMA beauftragte Studie bilanziert die Wettbewerbsposition Chinas auf den Weltmärkten im Maschinen- und Anlagenbau und zeigt Handlungsoptionen auf.‣ weiterlesen

AappliedAI hat vier KI Use Cases identifiziert, die es dem produzierenden Gewerbe ermöglichen, ihre Effizienz und Produktivität zu steigern. Mit der Anwendung bewährter Technologien können sich die Investitionen bereits nach einem Jahr amortisieren.‣ weiterlesen

Hinter jedem erfolgreichen Start-up steht eine gute Idee. Bei RockFarm sind es gleich mehrere: Das Berliner Unternehmen baut nachhaltige Natursteinmauern aus CO2 bindendem Lavagestein. Oder besser gesagt, es lässt sie bauen - von einem Yaskawa-Cobot HC10DTP.‣ weiterlesen

In einer Studie von Techconsult in Zusammenarbeit mit Grandcentrix wurden 200 Unternehmen ab 250 Beschäftigten aller Branchen zum Thema ESG in ihren Unternehmen befragt. Die Studie hebt die zentrale Rolle der jüngsten CSR-Direktive der EU bei der Förderung von Transparenz und Nachhaltigkeit in Unternehmen hervor. Dabei beleuchtet sie die Fortschritte und Herausforderungen bei der Umsetzung von Umwelt-, Sozial- und Unternehmensführungskriterien (ESG) im Zusammenhang mit der Nutzung von IoT-Technologien.‣ weiterlesen

Mit über 2,2Mio.t verarbeitetem Schrott pro Jahr ist die Swiss Steel Group einer der größten Recyclingbetriebe Europas. Für seinen 'Green Steel', also Stahl aus recyceltem Material, arbeitet das Unternehmen an einem digitalen Zwilling des ankommenden Schrotts.‣ weiterlesen

Laut einer aktuellen Studie von Hitachi Vantara betrachten fast alle der dafür befragten Unternehmen GenAI als eine der Top-5-Prioritäten. Aber nur 44 Prozent haben umfassende Governance-Richtlinien eingeführt.‣ weiterlesen

Wie wirkt sich die Digitalisierung auf die Gesundheit verschiedener Beschäftigungsgruppen aus? Dieser Frage ist das ZEW Mannheim nachgegangen und kommt zu dem Ergebnis, dass sich vor allem der Gesundheitszustand von Arbeitern verschlechtert.‣ weiterlesen

61 Prozent der Unternehmen in Deutschland wollen laut einer Bitkom-Befragung per Cloud interne Prozesse digitalisieren, vor einem Jahr waren es nur 45 Prozent. Mittelfristig wollen die Unternehmen mehr als 50 Prozent ihrer Anwendungen in die Cloud verlagern.‣ weiterlesen

Mit generativer KI erlebt 'Right Brain AI', also eine KI, die kreative Fähigkeiten der rechten menschlichen Gehirnhälfte nachahmt, derzeit einen rasanten Aufstieg. Dieser öffnet aber auch die Tür für einen breiteren Einsatz von eher analytischer 'Left Brain AI'. Das zeigt eine aktuelle Studie von Pegasystems.‣ weiterlesen

Um klima- und ressourcengerechtes Bauen voranzubringen, arbeiten Forschende der Bergischen Universität Wuppertal in ihrem Projekt TimberConnect an der Optimierung von digitalen Prozessen entlang der Lieferkette von Holzbauteilen. Ihr Ziel ist unter anderem, digitale Produktpässe zu erzeugen.‣ weiterlesen