Nach den großen Ransomware-Wellen und den weitreichenden Veränderungen in den IT-Landschaften durch die COVID19-Pandemie führen nun auch die geopolitischen Folgen des Ukraine-Kriegs dazu, dass viele Organisationen erneut Anpassungen an ihrer Cyberverteidigung vornehmen müssen. Den geplanten Maßnahmen zur Optimierung der Security-Landschaft stehen allerdings zahlreiche gewichtige Herausforderungen entgegen, denen Unternehmen dringend Aufmerksamkeit widmen müssen.‣ weiterlesen

Sorgen sich Unternehmen bei der Analyse ihrer steigenden Datenmengen um Performance und IT-Sicherheit, sollten sie sich das Edge Computing-Konzept anschauen. Denn diese Zwischenschicht entlastet Netzwerke und anonymisiert Daten für ihre rechtssichere Cloud-Verarbeitung.‣ weiterlesen

Etwa jedes zweite Unternehmen hat laut einer Bitkom-Befragung einen Notfallplan im Falle eines Cyberangriffs. Dabei bereiten sich größere Unternehmen oft besser vor als kleinere.‣ weiterlesen

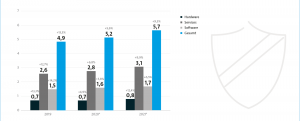

Mehr Netzwerkausfälle und längere Wiederherstellungszeit: Davon berichten CIOs und Netzwerktechniker in einer Befragung des Netzwerkspezialisten Opengear. Demnach liegt die durchschnittliche Downtime um 2 Stunden höher als 2020.‣ weiterlesen

Exklusiv für Abonnenten

Exklusiv für Abonnenten

Mit Industrie 4.0 können Unternehmen und Fabriken smarter werden. Dabei spielt der automatisierte Informationsaustausch zwischen den Geräten und Maschinen eine essenzielle Rolle, um Produktivität steigern zu können. Dazu brauchen Sie Verbindungen, die der exponentiell steigenden Anzahl von Daten gewachsen sind. Was es bei der Wahl der richtigen Konnektivitätsoptionen zu beachten gilt, erklärt Thomas Kruse, Produktmanager bei Reichelt Elektronik.‣ weiterlesen

Der Ausbau des Breitbandinternets in den Jahren 2010 bis 2015 hat einige Unternehmen in Deutschland produktiver gemacht, allerdings in unterschiedlichem Ausmaß. Andere wiederum profitierten gar nicht vom schnelleren Zugang in die digitale Welt. Das zeigt eine Studie der Abteilung Unternehmen und Märkte im Deutschen Institut für Wirtschaftsforschung (DIW Berlin).‣ weiterlesen

Alibaba Cloud hat sein drittes Rechenzentrum in Deutschland in Betrieb genommen. Das Rechenzentrum in Frankfurt soll ein breites Angebot an Cloud Computing-Produkten bieten, die von Speicher- über Netzwerk- bis hin zu Datenbanklösungen reichen.‣ weiterlesen

Exklusiv für Abonnenten

Exklusiv für Abonnenten

Out-of-Band(OOB)-Management ist eine Technik, um Ausfälle von IT- und OT-Assets aus der Distanz zu beheben. In IIoT-Anwendungen kann der Ansatz dazu beitragen, viele Probleme schnell zu lösen.‣ weiterlesen

Das könnte Sie auch interessieren

Trend Micro hat seinen Sicherheitslagebericht zur Jahresmitte vorgestellt. Demnach wird generative künstliche Intelligenz immer mehr zur Bedrohung. Auch Linux-Systeme werden häufiger angegriffen.‣ weiterlesen

Laut einer aktuellen Studie des TÜV-Verbands waren 11 Prozent der teilnehmenden Unternehmen im vergangenen Jahr von IT-Sicherheitsvorfällen betroffen. Der Krieg in der Ukraine aber auch digitale Trends erhöhen die Risiken. Zu den häufigsten Angriffsmethoden zählen Phishing und Erpressungssoftware.‣ weiterlesen

Welchen Gefahren sind Unternehmen Kritischer Infrastrukturen (KRITIS) derzeit ausgesetzt? Wo liegen ihre größten Herausforderungen? Und welche Rolle spielen Systeme zur Angriffserkennung dabei? Um diese und weitere Fragen zu beantworten, hat das Research- und Beratungsunternehmen Techconsult im Auftrag der Secunet Security Networks AG mehr als 120 Kritis-Unternehmen befragt.‣ weiterlesen

Cyberattacken gelten als Bedrohung Nummer 1 für Unternehmen. Umso wichtiger ist es, auf mögliche Vorfälle vorbereitet zu sein. Dadurch kann im Ernstfall der Umgang mit der Krise leichter fallen. Welche Punkte es dabei zu beachten gilt, beleuchten Johannes Fischer und Joshija Kelzenberg von Crunchtime Communications.‣ weiterlesen

Splunk prognositiziert für das nächste Jahr, dass Cyberkriminelle neben zunehmenden Ransomware-Attacken u.a. auch Deepfakes für Angriffe zum Einsatz kommen werden. Der Datenspezialist rechnet ferner damit, dass die Rollen von CTO und CISO an Bedeutung gewinnen.‣ weiterlesen

Exklusiv für Abonnenten

Exklusiv für Abonnenten