So läuft eine Ransomware-Attacke ab

Aus Sicht des Opfers

Die Waffe gegen einen Ransomware-Angriff heißt: Managed Threat Response. Das Tool ermöglicht eine einzigartige Perspektive auf die realen Abläufe eines Cyberangriffs. Sophos gibt einen Einblick in die Sicht des Opfers und widerlegt einen typischen Denkfehler: Ransomware ist nicht der Beginn, sondern das Finale einer Attacke.

(Bild: ©PR Image Factory/stock.adobe.com)

Keine Organisation möchte Opfer von Cyberkriminalität werden. Aber wenn es Sicherheitslücken gibt, ist es wahrscheinlich, dass Angreifer diese finden und ausnutzen werden. Dabei kann es Monate oder sogar noch länger dauern, bis das Opfer den Angriff überhaupt bemerkt. Sogenannte Incident Responder können Unternehmen dabei helfen, Angriffe und deren Auswirkungen zu identifizieren, zu blockieren und abzuschwächen. Ein solches Monitoring ermöglicht außerdem eine genaue Analyse von Angriffsmustern und im Ergebnis eine hautnahe Betrachtung, wie Cyberkriminalität tatsächlich die Opfer trifft.

Angreifer werden geschickter

Angreifer sind immer geschickter darin, sich zu tarnen. Daher sind verschiedene Sicherheitslevel notwendig, die die Angriffskette an unterschiedlichen Orten durchbrechen. Während die initiale Verletzung automatisiert abläuft, nutzen Hacker im Anschluss beispielsweise legitime IT-Werkzeuge, wie z.B. Netzwerk-Scanner, für ihre Zwecke, um Sicherheitstechnologien zu umgehen und sich lateral durch das Netzwerk zu bewegen. Die Herausforderung für Opfer liegt darin, dass IT-Sicherheitsteams besonders wachsam bei der Bewertung von Tools sein müssen, die legitim und deswegen aber auch beliebt und häufig gebräuchlich bei Angreifern sind. Zudem kompromittieren Angreifer regelmäßig bestehende Administrator-Accounts, um sich vor aller Augen zu verstecken. Werden sie in ihren Angriffen gestoppt, versuchen sie etwas anderes. Und hier offenbart sich einer der bedeutendsten und durch die Opfer immer noch zu sehr unterschätzter Aspekt von Cyberkriminalität: Man kämpft nicht gegen Malware-Code, sondern gegen Menschen.

Ransomware-Meldung als Finale

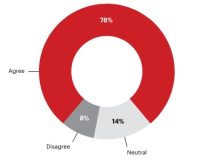

Laut Incident Respondern glauben viele Opfer, dass ein Angriff erst kurz vor seiner Sichtbarkeit – z.B. durch die Ransomware-Meldung – erfolgt ist. In der Regel haben sich Angreifer jedoch bereits eine ganze Weile vor diesem Zeitpunkt im Netzwerk aufgehalten. Sie agieren verborgen, scannen das System, installieren Hintertüren und stehlen Informationen. All diese Aktivitäten sind Marker, die geprüft werden müssen, um eine vollständige Wiederherstellung nach dem Angriff zu erleichtern. Der Teil des Angriffs, der am meisten die Alarmglocken klingen lässt, ist das Starten von Ransomware. An diesem Punkt gelingen dem Angreifer alle oben genannten Methoden im Opfer-Netzwerk, so dass er aus seiner Deckung kommen und präsent sein kann. Mit anderen Worten: die Implementierung von Ransomware markiert das Finale eines Angriffs, nicht seinen Beginn.

Das könnte Sie auch interessieren

Vom 22. bis zum 26. April wird Hannover zum Schaufenster für die Industrie. Neben künstlicher Intelligenz sollen insbesondere Produkte und Services für eine nachhaltigere Industrie im Fokus stehen.‣ weiterlesen

Eine Umfrage von Hewlett Packard Enterprise (HPE) unter 400 Führungskräften in Industrie-Unternehmen in Deutschland zeigt, dass zwei Drittel der Befragten den Data Act als Chance wahrnehmen. Der Data Act stieß unter anderem bei Branchenverbänden auf Kritik.‣ weiterlesen

Deutsche Unternehmen nehmen eine zunehmende Bedrohung durch Cyber-Angriffe wahr. Das zeigt eine aktuelle Umfrage vom Markt- und Meinungsforschungsinstitut YouGov im Auftrag von 1&1 Versatel, an der mehr als 1.000 Unternehmensentscheider teilnahmen.‣ weiterlesen

Fraunhofer-Forschende haben für Fahrer und Fahrerinnen von Baumaschinen einen Helm mit integriertem Beschleunigungssensor entwickelt. Die Helm-Sensorik misst die Vibrationen der Baumaschinen. Die Sensorsignale werden analysiert, eine Software zeigt die Belastung für den Menschen an.‣ weiterlesen

Carbon Management-Technologien stehen im Fokus, um CO2-Emissionen zu reduzieren und zu managen. Die Rolle des Maschinenbaus und mögliche Entwicklungspfade betrachtet eine neue Studie des VDMA Competence Center Future Business.‣ weiterlesen

Laut einer Studie der Unternehmensberatung Bain & Company könnten Unternehmen ihre Produktivität durch digitale Tools, Industrie 4.0-Technologien und Nachhaltigkeitsmaßnahmen steigern. Deren Implementierung von folgt oft jedoch keiner konzertierten Strategie.‣ weiterlesen

Hohe Geschwindigkeit und hohe Erkennungsraten sind die Anforderungen an die Qualitätskontrolle in der Verpackungsbranche. Wie diese Anforderungen erreicht werden können, zeigt das Unternehmen Inndeo mit einem Automatisierungssystem auf Basis von industrieller Bildverarbeitung und Deep Learning.‣ weiterlesen

Jeder zweite Betrieb investiert laut einer Betriebsräte-Befragung der IG Metall zu wenig am Standort. Demnach verfügen rund 48 Prozent der Unternehmen über eine Transformationsstrategie. Zudem sehen die Betriebsräte ein erhöhtes Risiko für Verlagerungen.‣ weiterlesen

Ziel des neuen VDMA-Forums Manufacturing-X ist es, der zunehmenden Bedeutung von Datenräumen als Basis für neue, digitale Geschäftsmodelle Rechnung zu tragen. Wie der Verband mitteilt, soll das Forum auf dem aufbauen, was in der letzten Dekade durch das VDMA-Forum Industrie 4.0 erarbeitet wurde. ‣ weiterlesen

Ob es sich lohnt, ältere Maschinen mit neuen Sensoren auszustatten, ist oft nicht klar. Im Projekt 'DiReProFit' wollen Forschende dieses Problem mit künstlicher Intelligenz zu lösen.‣ weiterlesen

Wie kann eine Maschine lernen, sich in unserer Lebenswelt visuell zu orientieren? Mit dieser Frage setzen sich die Wissenschaftler am Deutschen Forschungsinstitut für Künstliche Intelligenz (DFKI) aktuell auseinander – und entwickeln Lösungen.‣ weiterlesen