Was tun bei einer Ransomware-Attacke?

In 5 Schritten zur Notfall-Strategie

Durch die Corona-Pandemie hat es viele Arbeitnehmer ins Homeoffice verschlagen. Für Unternehmen bedeutet dies, dass die Angriffsfläche für Cyberkriminelle zunimmt. Kommt es zu einem Angriff, sollten Unternehmen wissen was zu tun ist – dabei kann ein Disaster-Recovery-Plan behilflich sein.

(Bild: ©Gorodenkoff/stock.adobe.com)

Die Corona-Krise hat dazu geführt, dass IT-Transformationen in Unternehmen in kürzester Zeit durchgeführt werden mussten. Für einige Unternehmen war und ist die Umstellung auf Homeoffice und Cloud-Computing eine unbekannte Situation, die zudem neue Angriffsflächen für Ransomware-Attacken und Hacker schafft. Kommt es zu einem Angriff, so ist Strategie gefragt. Denn ohne Strategie zur Datensicherung und -wiederherstellung kann dies für Unternehmen zu einem geschäftskritischen Datenverlust führen. Im Folgenden finden IT-Verantwortliche eine 5-Schritte-Anleitung zur Entwicklung einer Strategie bei Ransomware-Angriffen:

1. Einen Plan erstellen

Bei einem laufenden Angriff durch Ransomware ist es oft schon zu spät für Ad-Hoc-Maßnahmen. Ein Plan für den Ernstfall ist die Grundlage für eine möglichst schnelle Wiederaufnahme des täglichen Betriebs. Für die Entwicklung einer Disaster-Recovery-Strategie ist es zunächst wichtig, kritische Anwendungen und Daten zu identifizieren. Wurden diese priorisiert, können sich IT-Verantwortliche auf die Daten konzentrieren, die im Falle eines Verlusts zuerst wiederhergestellt werden müssen. Anschließend sollten die Ziele für die Wiederherstellungszeit festgelegt werden. Zudem sollte bestimmt werden, welche externen und internen Fachkräfte an der Data Recovery beteiligt sind und wie diese benachrichtigt werden sollen.

2. Mögliche Angriffe verhindern

Angriffe die verhindert werden können, sparen Zeit und Geld. Ein wichtiger Ansatz dafür ist die Wachsamkeit der Benutzer. Denn ein Großteil der Malware gelangt durch User-Aktionen ins Firmennetzwerk. Die Schadsoftware gelangt etwa per E-Mail ins Unternehmen und wird durch öffnen des Anhangs von Mitarbeitern durch die Firewall gelassen. Mitarbeiter sollten daher prüfen, ob es sich beim Absender um eine vertrauenswürdige Quelle handelt. Zudem bietet sich das Scannen nach Malware an. Weiter gilt, Updates und Patches sollten rechtzeitig eingespielt werden, sowie privilegierte Accounts besonders abgesichert sein. Eine Möglichkeit dazu ist beispielsweise die Multifaktor-Authentifzierung.

Das könnte Sie auch interessieren

3 Prozent der großen Industrieunternehmen setzen GenAI bereits großflächig ein, und rund ein Viertel hat erste Pilotprojekte gestartet. Laut einer Untersuchung der Unternehmensberatung McKinsey kann die Mehrheit der Unternehmen den Mehrwert der Technologie für den Unternehmenserfolg bislang aber noch nicht beziffern.‣ weiterlesen

Die Industrie arbeitet daran, die Barrieren zwischen IT und OT abzubauen. So können Unternehmen ihre Produktion effizienter und innovativer gestalten und im immer härter werdenden globalen Wettbewerb bestehen. Francis Chow von Red Hat erklärt, welche Rolle Open-Source-Technologien dabei spielen.‣ weiterlesen

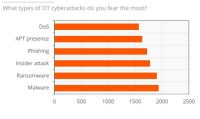

Ein Bericht von ABI Research und Palo Alto Networks über den Stand der OT-Sicherheit zeigt, dass im vergangenen Jahr eines von vier Industrieunternehmen seinen Betrieb aufgrund eines Cyberangriffs vorübergehend stilllegen musste. Die Komplexität beim Einsatz von OT-Sicherheitslösungen stellt für die Befragten das größte Hindernis dar.‣ weiterlesen

Für dauerhafte Wettbewerbsfähigkeit müssen deutsche Hersteller angesichts weiterhin drohender Rezession und hoher Energiekosten die nächste Stufe der Digitalisierung erreichen. Die Mehrheit der Unternehmen bereitet sich in diesem Zug auf Smart Manufacturing vor, wie eine von Statista durchgeführte und Avanade beauftragte Studie zeigt.‣ weiterlesen

Vom 22. bis zum 26. April wird Hannover zum Schaufenster für die Industrie. Neben künstlicher Intelligenz sollen insbesondere Produkte und Services für eine nachhaltigere Industrie im Fokus stehen.‣ weiterlesen

Eine Umfrage von Hewlett Packard Enterprise (HPE) unter 400 Führungskräften in Industrie-Unternehmen in Deutschland zeigt, dass zwei Drittel der Befragten den Data Act als Chance wahrnehmen. Der Data Act stieß unter anderem bei Branchenverbänden auf Kritik.‣ weiterlesen

Carbon Management-Technologien stehen im Fokus, um CO2-Emissionen zu reduzieren und zu managen. Die Rolle des Maschinenbaus und mögliche Entwicklungspfade betrachtet eine neue Studie des VDMA Competence Center Future Business.‣ weiterlesen

Deutsche Unternehmen nehmen eine zunehmende Bedrohung durch Cyber-Angriffe wahr. Das zeigt eine aktuelle Umfrage vom Markt- und Meinungsforschungsinstitut YouGov im Auftrag von 1&1 Versatel, an der mehr als 1.000 Unternehmensentscheider teilnahmen.‣ weiterlesen

Fraunhofer-Forschende haben für Fahrer und Fahrerinnen von Baumaschinen einen Helm mit integriertem Beschleunigungssensor entwickelt. Die Helm-Sensorik misst die Vibrationen der Baumaschinen. Die Sensorsignale werden analysiert, eine Software zeigt die Belastung für den Menschen an.‣ weiterlesen

Mit der Do-it-yourself-Automatisierung sollen Unternehmen ihre Automatisierungskonzepte selbst gestalten können. Die Komponenten dafür werden über eine Plattform bereitgestellt. Etienne Lacroix, CEO der DIY-Plattform Vention erklärt das Konzept.‣ weiterlesen

Rund 2.700 Aussteller aus mehr als 50 Ländern werden vom 10. bis 14. Juni zur Achema in Frankfurt erwartet. Mit mehr als 1.000 Rednern setzt das begleitende Kongress- und Bühnenprogramm darüber hinaus Impulse für eine erfolgreiche Transformation der Prozessindustrie. An allen fünf Messetagen sollen zudem Angebote für den Nachwuchs zur Zukunftssicherung der Branche beitragen.‣ weiterlesen